Ny Android Banking Malware oppdaget

En nylig oppdaget bankprogramvare bruker en ny måte å registrere påloggingsinformasjon på Android-enheter.

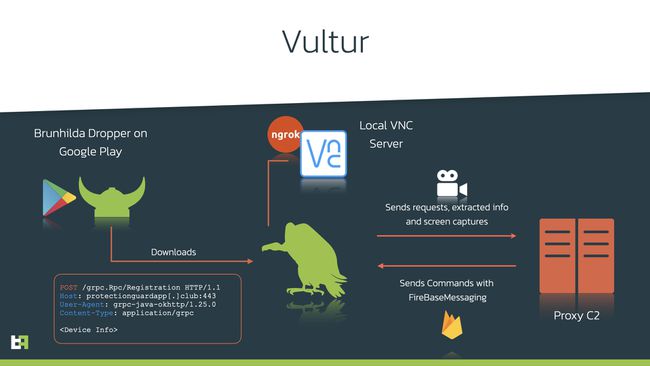

ThreatFabric, et sikkerhetsfirma med base i Amsterdam, oppdaget først den nye skadelige programvaren, som den kaller Vultur, i mars. I følge ArsTechnica, gir Vultur avkall på den tidligere standardmåten for å fange opp legitimasjon og bruker i stedet virtuell nettverksdatabehandling (VNC) med fjerntilgangsmuligheter for å ta opp skjermen når en bruker legger inn påloggingsdetaljene sine i bestemte applikasjoner.

Daniel Romero / Unsplash

Mens skadevaren opprinnelig ble oppdaget i mars, tror forskere med ThreatFabric at de har koblet den til Brunhilda dropper, en malware dropper som tidligere ble brukt i flere Google Play-apper for å distribuere andre banktjenester skadevare.

ThreatFabric sier også at måten Vultur nærmer seg innsamling av data på er forskjellig fra tidligere Android-trojanere. Den legger ikke et vindu over applikasjonen for å samle inn dataene du legger inn i appen. I stedet bruker den VNC til å ta opp skjermen og videresende dataene tilbake til de dårlige skuespillerne som kjører den.

I følge ThreatFabric fungerer Vultur ved å stole sterkt på tilgjengelighetstjenester som finnes på Android-enheten. Når skadevaren startes, skjuler den appikonet og "misbruker tjenestene for å få alt nødvendig tillatelser for å fungere ordentlig." ThreatFabric sier at dette er en lignende metode som den som ble brukt i en tidligere skadelig programvare kalt Romvesen, som den mener kan være knyttet til Vultur.

Den største trusselen Vultur bringer er at den registrerer skjermen til Android-enheten den er installert på. Ved å bruke tilgjengelighetstjenestene holder den styr på hvilken applikasjon som kjører i forgrunnen. Hvis den applikasjonen er på Vulturs målliste, vil trojaneren starte opptaket og fange opp alt som skrives eller skrives inn.

ThreatFabric

I tillegg sier ThreatFabric-forskere at gribb forstyrrer tradisjonelle metoder for å installere apper. De som prøver å avinstallere applikasjonen manuelt, kan finne at boten automatisk klikker tilbake-knappen når brukeren kommer til skjermbildet for appdetaljer, og blokkerer dem effektivt fra å nå avinstalleringen knapp.

ArsTechnica bemerker at Google har fjernet alle Play Store-appene som er kjent for å inneholde Brunhilda-dråperen, men det er mulig nye apper kan dukke opp i fremtiden. Som sådan bør brukere bare installere pålitelige apper på Android-enhetene sine. Mens Vultur for det meste retter seg mot bankapplikasjoner, har det også vært kjent å logge nøkkelinndata for applikasjoner som Facebook, WhatsApp og andre sosiale medier-apper.